Руководство для экспертов по Windows 10: все, что вам нужно знать о BitLocker.

Шифрование каждого бита данных на ПК с Windows 10 является важной мерой безопасности. Каждая редакция Windows 10 включает в себя надежные опции шифрования, а в бизнес-редакциях представлен лучший набор инструментов управления. Вот практическое руководство.

Если ваш компьютер был потерян или украден, вы, вероятно, съежились бы за счет его замены. Но это ничто по сравнению с тем, что вы потеряли бы, если бы кто-то имел беспрепятственный доступ к данным на этом устройстве. Даже если они не смогут войти в систему, используя вашу учетную запись Windows, вор может загрузиться со съемного устройства и безнаказанно просматривать содержимое системного диска.

Самый эффективный способ остановить этот кошмарный сценарий — это зашифровать все устройство так, чтобы его содержимое было доступно только вам или кому-то с ключом восстановления.

Все выпуски Windows 10, начиная с версии 1511 (выпущенной в ноябре 2015 года), включают 128-битные опции шифрования устройства XTS-AES, которые достаточно надежны для защиты даже от самых решительных атак. Используя инструменты управления, вы можете повысить уровень шифрования до XTS-AES 256.

На современных устройствах код шифрования также выполняет проверки целостности системы перед загрузкой, которые обнаруживают попытки обойти загрузчик.

BitLocker — это торговая марка, которую Microsoft использует для средств шифрования, доступных в бизнес-версиях Windows (для настольных компьютеров и серверов). Ограниченный, но все еще эффективный набор функций шифрования устройства BitLocker также доступен в выпусках Windows 10 Home. Вот как убедиться, что ваши данные защищены.

КАК РАБОТАЕТ BITLOCKER В WINDOWS 10?

На всех устройствах, разработанных для Windows 10 (требования к оборудованию см. В следующем разделе), шифрование устройства включается автоматически. Программа установки Windows автоматически создает необходимые разделы и инициализирует шифрование на диске операционной системы с помощью открытого ключа. Чтобы завершить процесс шифрования, вы должны выполнить один из следующих шагов:

Войдите, используя учетную запись Microsoft с правами администратора на устройстве. Это действие удаляет ключ очистки, загружает ключ восстановления в учетную запись OneDrive пользователя и шифрует данные на системном диске. Обратите внимание, что этот процесс происходит автоматически и работает в любой редакции Windows 10.

Войдите, используя учетную запись Active Directory в домене Windows или Azure Active Directory. Для любой конфигурации требуется корпоративная версия Windows 10 (Pro, Enterprise или Education), а ключ восстановления сохраняется в расположении, доступном для домена или администратора AAD.

Если вы входите в систему, используя локальную учетную запись на устройстве под управлением бизнес-версии Windows 10, вам необходимо использовать средства управления BitLocker, чтобы включить шифрование на доступных дисках.

На твердотельных накопителях с самошифрованием, которые поддерживают аппаратное шифрование, Windows 10 будет выполнять работу по шифрованию и дешифрованию данных на оборудовании. Обратите внимание, что уязвимость в этой функции, впервые обнаруженная в ноябре 2018 года, может раскрыть данные при определенных обстоятельствах. В этих случаях вам потребуется обновление прошивки для SSD; пока это обновление не станет доступно, вы можете переключиться на шифрование программного обеспечения, используя инструкции, приведенные в этом документе Microsoft Security Advisory: Руководство по настройке BitLocker для принудительного использования программного шифрования .

Обратите внимание, что Windows 10 по-прежнему поддерживает гораздо более раннюю функцию зашифрованной файловой системы. Это система шифрования на основе файлов и папок, которая была представлена в Windows 2000. Практически для всего современного оборудования BitLocker является превосходным выбором.

ТРЕБОВАНИЯ К ОБОРУДОВАНИЮ

Наиболее важной аппаратной функцией, необходимой для поддержки шифрования устройства BitLocker, является чип доверенного платформенного модуля или TPM. Устройство также должно поддерживать функцию Modern Standby (ранее известную как InstantGo).

Практически все устройства, которые были изначально изготовлены для Windows 10, отвечают этим требованиям.

УПРАВЛЕНИЕ BITLOCKER

По большей части BitLocker — это функция «поставь и забудь». После включения шифрования для диска, он не требует никакого обслуживания. Однако вы можете использовать встроенные в операционную систему инструменты для выполнения различных задач управления.

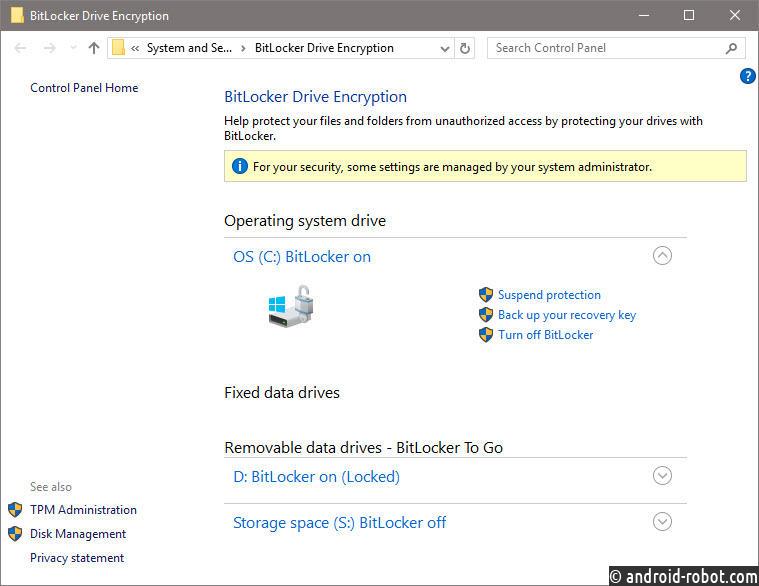

Простейшие инструменты доступны в графическом интерфейсе Windows, но только если вы используете Windows 10 Pro или Enterprise. Откройте проводник, щелкните правой кнопкой мыши любой значок диска и выберите «Управление BitLocker». Это приведет вас на страницу, где вы можете включить или выключить BitLocker; Если BitLocker уже включен для системного диска, вы можете временно приостановить шифрование или создать резервную копию ключа восстановления. Вы также можете управлять шифрованием на съемных дисках и на дополнительных внутренних дисках.

Для гораздо большего набора инструментов откройте командную строку и используйте один из двух встроенных инструментов администрирования BitLocker, manage-bde или repair-bde. Простейшим и наиболее полезным из них является manage-bde -status , который отображает состояние шифрования всех доступных дисков. Обратите внимание, что эта команда работает во всех выпусках, включая Windows 10 Home.

Для получения полного списка ключей введите manage-bde -? или ремонт-бде -?

Наконец, Windows PowerShell включает полный набор командлетов BitLocker. Используйте Get-BitLockerVolume, например, чтобы увидеть состояние всех фиксированных и съемных дисков в текущей системе. Полный список доступных командлетов BitLocker см. На странице документации по PowerShell BitLocker .

СОХРАНЕНИЕ И ИСПОЛЬЗОВАНИЕ КЛЮЧА ВОССТАНОВЛЕНИЯ

В обычных обстоятельствах вы автоматически разблокируете свой диск при входе в Windows 10 с использованием учетной записи, авторизованной для этого устройства. Если вы попытаетесь получить доступ к системе любым другим способом, например, загрузившись с установочного диска Windows 10 или загрузочного USB-диска на основе Linux, вам будет предложено ввести ключ восстановления для доступа к текущему диску. Вы также можете увидеть запрос ключа восстановления, если обновление прошивки изменило систему таким образом, что TPM не распознает.

Как системный администратор в организации, вы можете использовать ключ восстановления (вручную или с помощью программного обеспечения для управления) для доступа к данным на любом устройстве, принадлежащем вашей организации, даже если пользователь больше не является частью организации.

Ключ восстановления — это 48-значный номер, который разблокирует зашифрованный диск в этих обстоятельствах. Без этого ключа данные на диске остаются в зашифрованном виде. Если ваша цель — переустановить Windows при подготовке к утилизации устройства, вы можете пропустить ввод ключа, и старые данные будут полностью нечитаемы после завершения установки.

Ваш ключ восстановления автоматически сохраняется в облаке, если вы включили шифрование устройства с помощью учетной записи Microsoft. Чтобы найти ключ, перейдите по адресу https://onedrive.com/recoverykey и войдите в систему, используя связанную учетную запись Microsoft. (Обратите внимание, что эта опция работает на мобильном телефоне.) Раскройте список для любого устройства, чтобы увидеть дополнительную информацию и возможность удалить сохраненный ключ.

Если вы включили шифрование BitLocker, присоединив свое устройство Windows 10 к учетной записи Azure AD, вы найдете ключ восстановления, указанный в профиле Azure AD. Перейдите в «Настройки»> «Учетные записи»> «Ваши данные» и нажмите «Управление моей учетной записью». Если вы используете устройство, которое не зарегистрировано в Azure AD, перейдите по адресу https://account.activedirectory.windowsazure.com/profile и войдите в систему, используя свои учетные данные Azure AD.

Найдите имя устройства под заголовком «Устройства и действия» и нажмите «Получить ключи BitLocker», чтобы просмотреть ключ восстановления для этого устройства. Обратите внимание, что ваша организация должна разрешить эту функцию для доступа к информации.

Наконец, в бизнес-выпусках Windows 10 вы можете распечатать или сохранить копию ключа восстановления и сохранить файл или распечатку (или оба) в надежном месте. Используйте инструменты управления, доступные в проводнике, для доступа к этим параметрам. Используйте эту опцию, если вы включили шифрование устройства с помощью учетной записи Microsoft и предпочитаете, чтобы ключ восстановления не был доступен в OneDrive

BITLOCKER TO GO

Съемные устройства хранения данных также требуют шифрования. Это включает в себя флэш-накопители USB, а также карты MicroSD, которые можно использовать на некоторых ПК. Вот где BitLocker To Go работает.

Чтобы включить шифрование BitLocker для съемного диска, у вас должна быть установлена бизнес-версия Windows 10. Вы можете разблокировать это устройство на устройстве с любой версией, включая Windows 10 Home.

Как часть процесса шифрования, вам нужно установить пароль, который будет использоваться для разблокировки диска. Вам также необходимо сохранить ключ восстановления для диска. (Он не сохраняется автоматически в облачной учетной записи.)

Наконец, вам нужно выбрать режим шифрования. Используйте параметр «Новый режим шифрования» (XTS-AES), если вы планируете использовать устройство исключительно в Windows 10. Выберите «Совместимый режим» для диска, который вы можете открыть на устройстве под управлением более ранней версии Windows.

В следующий раз, когда вы вставите это устройство в ПК с Windows, вам будет предложено ввести пароль. Нажмите Дополнительные параметры и установите флажок, чтобы автоматически разблокировать устройство, если вы хотите иметь легкий доступ к его данным на доверенном устройстве, которым вы управляете.

Эта опция особенно полезна, если вы используете карту MicroSD для увеличения емкости памяти на устройстве, таком как Surface Pro. После того, как вы войдете в систему, все ваши данные будут немедленно доступны. Если вы потеряете съемный диск или его украдут, его данные будут недоступны для вора.