По словам экспертов по безопасности из Национального института стандартов и технологий (NIST), алгоритм SHA-1, один из первых широко используемых методов защиты электронной информации, подошел к концу. В настоящее время агентство рекомендует ИТ-специалистам заменить SHA-1 в тех ограниченных ситуациях, где он все еще используется, на более новые, более безопасные алгоритмы.

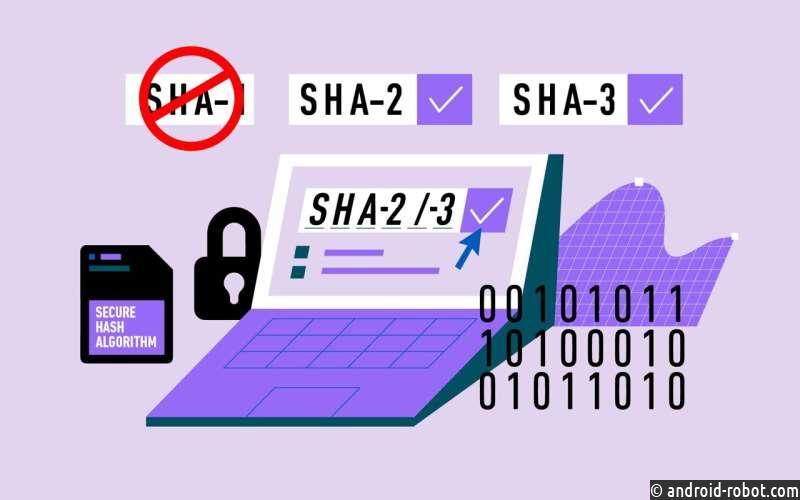

SHA-1, инициалы которого означают «безопасный алгоритм хеширования», используется с 1995 года как часть Федерального стандарта обработки информации (FIPS) 180-1. Это слегка модифицированная версия SHA, первая хеш-функция, стандартизированная федеральным правительством для широкого использования в 1993 году. Поскольку сегодняшние все более мощные компьютеры способны атаковать алгоритм , NIST объявляет, что SHA-1 должен быть прекращен к 31 декабря. , 2030 г., в пользу более безопасных групп алгоритмов SHA-2 и SHA-3.

«Мы рекомендуем всем, кто использует SHA-1 для обеспечения безопасности, как можно скорее перейти на SHA-2 или SHA-3», — сказал специалист по информатике NIST Крис Сели.

SHA-1 служит строительным блоком для многих приложений безопасности, таких как проверка веб-сайтов, поэтому при загрузке веб-страницы вы можете быть уверены, что ее предполагаемый источник является подлинным. Он защищает информацию, выполняя сложную математическую операцию над символами сообщения, создавая короткую строку символов, называемую хешем. Невозможно восстановить исходное сообщение только по хэшу, но знание хэша дает получателю простой способ проверить, не было ли скомпрометировано исходное сообщение, поскольку даже незначительное изменение сообщения резко меняет результирующий хэш.

Современные более мощные компьютеры могут создавать мошеннические сообщения, которые приводят к тому же хэшу, что и исходный, что может поставить под угрозу подлинное сообщение. Эти «столкновительные» атаки использовались для подрыва SHA-1 в последние годы. Ранее NIST объявил, что федеральные агентства должны прекратить использование SHA-1 в ситуациях, когда атаки столкновений представляют собой критическую угрозу, например, для создания цифровых подписей .

Поскольку атаки на SHA-1 в других приложениях становятся все более серьезными, NIST прекратит использование SHA-1 в своих последних оставшихся указанных протоколах к 31 декабря 2030 года. К этой дате NIST планирует:

- Опубликовать FIPS 180-5 (редакция FIPS 180), чтобы удалить спецификацию SHA-1.

- Пересмотреть SP 800-131A и другие затронутые публикации NIST, чтобы отразить запланированный отзыв SHA-1.

- Создать и опубликовать стратегию перехода для проверки криптографических модулей и алгоритмов.

Последний пункт относится к Программе проверки криптографических модулей NIST (CMVP), которая оценивает, эффективно ли работают модули — строительные блоки , формирующие функциональную систему шифрования. Все криптографические модули, используемые в федеральном шифровании, должны проверяться каждые пять лет, поэтому изменение статуса SHA-1 затронет компании, разрабатывающие модули.

«Модули, которые все еще используют SHA-1 после 2030 года, не будут разрешены для покупки федеральным правительством», — сказал Чели. «У компаний есть восемь лет, чтобы представить обновленные модули, которые больше не используют SHA-1. Поскольку часто возникает задержка с отправкой до крайнего срока, мы рекомендуем разработчикам отправлять свои обновленные модули заблаговременно, чтобы у CMVP было время отреагировать».